توسعه روزافزون شبکههای رایانهای، تکامل معماریهای مدیریت شبکه را به همراه داشته است که برای رفع نیازمندیهای مدیریت شبکه، پروتکلهای مدیریت شبکه طراحی گردیدهاند. این پروتکلها کار پایش عناصر شبکه را بر عهده دارند و اطلاعات یا خطاهای به وقوع پیوسته در شبکه را جمعآوری نموده و به سیستم مدیریت شبکه ارسال میکنند. وظیفه اصلی یک سیستم مدیریت شبکه که در مرکز عملیات شبکه واقع شده است، نظارت و کنترل بر گردآوری، پردازش، تحلیل و نمایش اطلاعات مدیریتی است که دادههای آن توسط پروتکلهای مدیریت شبکه جمعآوری میشود. این پروتکلها میتوانند رخدادهای غیرمترقبهای که در یک شبکه رخ میدهند را به سیستمهای مدیریت کننده اطلاع دهند. از انواع پروتکلهای مدیریت شبکه میتوان به پروتکلهای SNMP ، NetConf ، CMIP و پروتکلهای مدیریت شبکه مبتنی بر CORBA و مبتنی بر وب WBEM اشاره نمود که در این مقاله، پروتکل SNMP مورد بررسی قرار میگیرد.

آشنایی با پروتکل SNMP

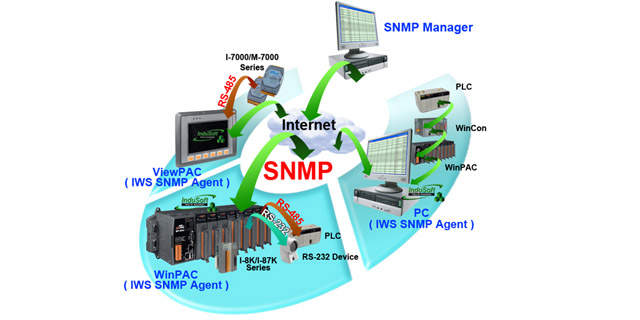

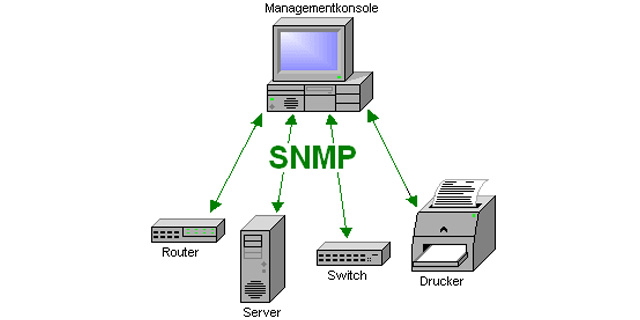

پروتکل ساده مدیریت شبکه (SNMP ) عبارت از قراردادی است که برای انتقال بستههای داده در لایه کاربرد پروتکل TCP/IP پیادهسازی میشود. این پروتکل که برای ساده کردن تبادلات بستههای مدیریت سیستمها طراحی شده است از پایگاه اطلاعات مدیریتی (MIB ) به عنوان یک مخزن مجازی داده که دربردارنده اشیای مدیریتی است، استفاده مینماید. این اشیا، وضعیت کنونی شبکه را منعکس میکنند. مدیریت دادهها در MIB به صورت سلسله مراتبی از ورودیهای اطلاعات مدیریتی است که هر ورودی، یک شناسه یکتا دارد.

وظایف پروتکل SNMP شامل پایش شبکه و جمعآوری داده از گرهها، پیکربندی شبکه و ارسال هشدار است.

مزایای پروتکل SNMP

از مهمترین مزیتهای پروتکل مدیریت شبکه SNMP میتوان به موارد زیر اشاره نمود:

- * این پروتکل برای اجرا به کدی نسبتاً ساده نیاز دارد که تولیدکنندگان به راحتی میتوانند عاملهای SNMP را در محصولات خود قرار دهند.

- * پروتکل SNMP قابل توسعه بوده و تولیدکنندگان به آسانی میتوانند توابعی را به منظور عملیات مدیریت شبکه به آن اضافه نمایند.

- * در این پروتکل، معماری مدیریت شبکه مستقل از معماری دستگاههای سخت افزاری است که این مسئله امکان پشتیبانی از چندین تولیدکننده را فراهم میسازد.

- * استفاده گسترده از آن در شبکهها

مشکلات امنیتی پروتکل SNMP

پروتکل SNMP دارای 3 نسخه است که در نسخه سوم، ویژگی امنیت و اعتبارسنجی عاملهای SNMP و مدیران به آن اضافه شده است. همچنین در این نسخه، امکان رمزنگاری برای تبادل اطلاعات میان عاملها و مدیران نیز با استفاده از الگوریتم DES-56 فراهم گشته است. در جدول شماره 1، این ویژگیهای امنیتی نشان داده شدهاند:

جدول شماره 1: مقایسه ویژگیهای امنیتی نسخههای مختلف SNMP

نسخه |

سطح امنیتی |

احراز هویت |

رمزنگای |

اول |

بدون محرمانگی و تصدیق اصالت |

رشته Community |

خیر |

دوم |

|||

سوم |

شناسه کاربری |

||

سوم |

با محرمانگی و بدون تصدیق اصالت |

HMAC-MD5 |

|

سوم |

با محرمانگی و با تصدیق اصالت |

DES-56 |

همانطور که در جدول شماره 1 نشان داده شده است، نسخه سوم پروتکل SNMP دارای 3 مد است که عبارتند از:

- * بدون احراز هویت و بدون محرمانگی

- * بدون احراز هویت و با محرمانگی

- * با احراز هویت و با محرمانگی

از مشکلات امنیتی نسخههای اول و دوم پروتکل SNMP میتوان به موارد زیر اشاره نمود:

- * تغییر شکل رخدادها: شامل یک اقدام غیرمجاز برای اجرای دستورهای مدیریتی توسط فردی است که یک عنصر مدیریتی مجاز را شناسایی کرده است. در این نوع از حملات، ابتدا یک مدیر معتبر، شناسایی شده و سپس با جعل هویت او، امکان ارسال دستورات مدیریتی وجود دارد.

- * تغییر در اطلاعات: شامل اقدام یک عنصر غیرمجاز برای تغییر پیام تولید شده توسط عنصری مجاز است که میتواند دستورات پیکربندی را نیز دربرگیرد. در این نوع از حملات، پیامی که توسط عنصر مجاز تولید شده است، توسط فرد غیرمجازی تغییر داده شده و ارسال میشود.

- * تغییر در توالی و زمانبندی: شامل اقدام یک فرد غیرمجاز برای ثبت یا ضبط یا کپی یا به تأخیر انداختن پیام تولید شده توسط عنصری مجاز و ارسال دوباره آن است.

- * فاشسازی نتایج: شامل اقدام عنصری غیرمجاز برای استخراج یا خواندن مقادیر ذخیره شده در موضوعات مدیریت شده است. در این نوع از حملات، فرد غیرمجاز با جعل هویت خویش، امکان دسترسی به پایگاه داده را یافته و اقدام به استخراج یا مشاهده اطلاعات میکند.

با توجه به مشکلات امنیتی که ذکر شد، در نسخه سوم پروتکل SNMP ، علاوه بر اعتبارسنجی عاملهای SNMP و مدیران، محرمانگی و کنترل دسترسی هم تحت مدلی مبتنی بر کاربر، افزوده شده است. در این نسخه، از پروتکلهای MD5 و SHA برای احراز هویت و از پروتکل CBC-DES برای حفظ محرمانگی اطلاعات استفاده میشود.

در مدل امنیتی مبتنی بر کاربر، برای احراز هویت از الگوریتمهای رمزنگاری HMAC-MD5-96 و HMAC-SHA-96 استفاده میشود که هر کاربر میتواند کلید رمزنگاری و احراز هویت خود را تغییر داده اما امکان تغییر الگوریتم رمزنگاری و احراز هویت وجود ندارد. همچنین در این مدل، کاربران جدید میتوانند بر اساس مفاهیم زیر تعریف شوند:

- * شناسه موتور از موتور معتبر

- * نام کاربری

- * الگوریتم احراز هویت و کلید آن

- * الگوریتم محرمانگی و کلید آن